Vista弄りまくってます

※このエントリーの内容は自分専用のお遊びPCに関することなので、仕事用PCや家族で共有しているPCでは試さないでくださいね。*1

Vistaを自分好みに調教? すべく昨日からイロイロとやっています。

最初に考えたのが万が一のためにリカバリ用のVista(無印)+SP1の統合インスコDVD作成だったのですが、WindowsAIKが思ったよりデカかったり作業用のパーティションもしくはドライブを作るのがメンドクサかったので結局最後になってしまったり・・・*2

やっぱりUAC(´_ゝ`) イラネ

どうせ自己責任だしOSのリカバリは日常茶飯事・朝飯前で夕飯後なワタシにとっては邪魔なだけ。でもOSの堅牢性が弱まりますので他の方にはオススメ出来ませんよ。

ナニをインスコするのにもいちいち顔を出さなくてもいいやんかーと思っちゃいますのでVistaインスコ後にとりあえずUACをコントロールパネル=>既定のプログラムから停止していました。*3

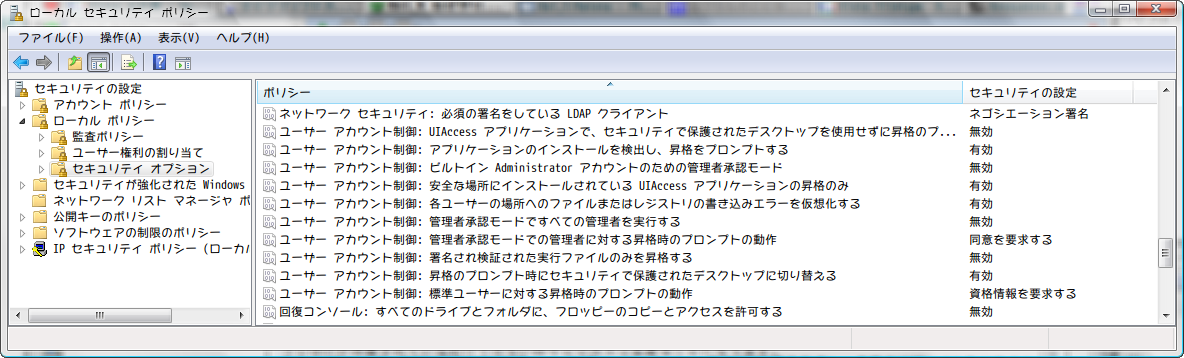

VistaのHome〜シリーズではムリらしいのですが、その他のエディションであればUACの動作をローカルセキュリティポリシーから細かく設定することも可能です。

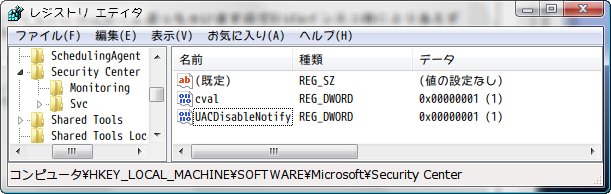

ただ、この操作だけだとOSを再起動するたびにシステムトレイのセキュリティセンターがお節介な通知をしてくるのでついでにコイツもKill。

でもコレにはUIが用意されているわけではないのでレジストリを弄ることになります。

【HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Security Center】に新規DWORD値を作成し、名前を【UACDisableNotify】としてこの値に【1】をセットするだけ。

- 追加用regデータを載せておきますが、ご利用は自己責任で。

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Security Center] "UACDisableNotify"=dword:00000001

次にやることといえば・・・

もちろん、システムファイルへのアクセス権獲得です(笑)

デフォルトのVistaでは管理者であっても弄れない部分が結構ありましてXPの時のように気軽に弄れなくなっているんですね。

で、コレはなんでかと調べてみたらWRP(Windows Resource Protect)というヤツのせいでしてOSのオーナー=Adoministrator(s)であっても一介のユーザーに過ぎず、システムの動作に関わる部分へのアクセス権・というか所有者が自分やAdminではなくTrustedInstallerという中のヒトになっちゃっているせいらしいです。

ということはシステムフォルダへ攻め入って中のヒトから所有権を強奪してやればVistaはもうワタシのなすがまま♪

と、思ったけどやはり敵もさるものでそう簡単に全権を渡して投降はしてくれませんでした。でもまぁチョットぐらいは既得権益を持たしておいてやってもイイよとかワケのわからないことをつぶやきながら名義獲得を終えようとしたんですがあとで弄る予定の部分をがっちり握っていやがりましたのでココは無慈悲にすべての権利を奪い去りました(笑)

- チョット長いけど以下そのあらまし(あまりオススメできることではないので参考程度にどうぞ)

それと一部フォントを変更しているのでシステム標準の字体とは異なります。

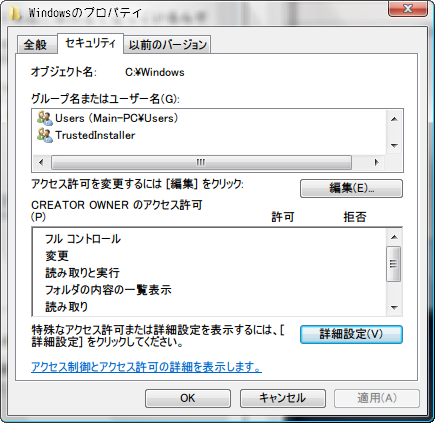

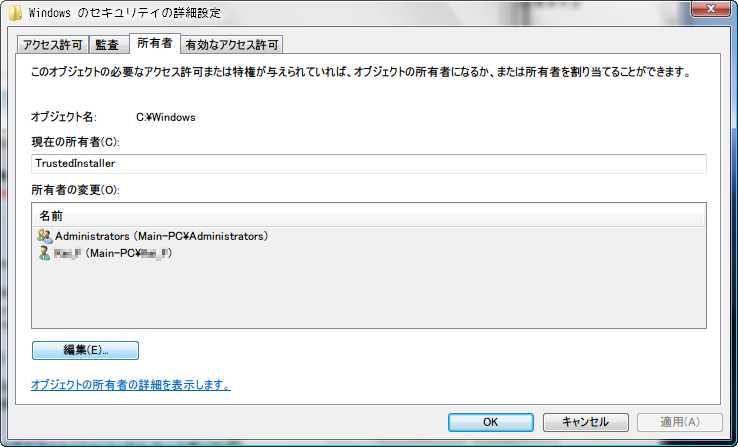

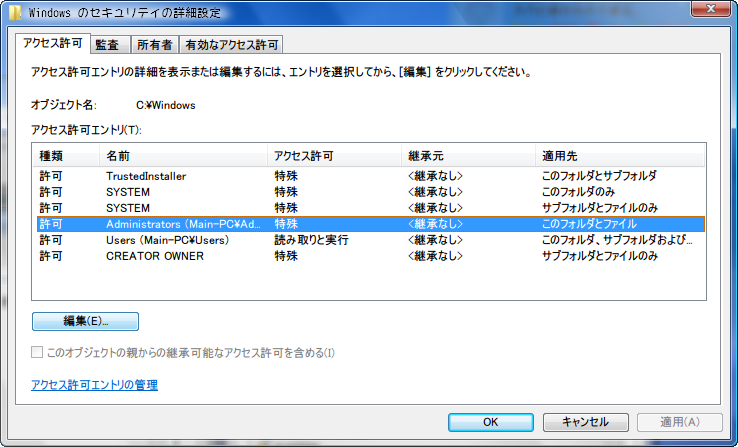

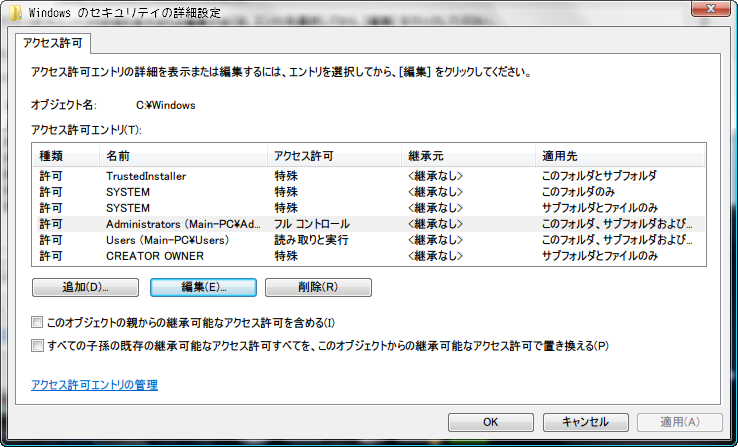

Windowsフォルダを右クリしてプロパティを出し、セキュリティタブから詳細設定をクリック

アクセス許可タブにTrustedInstallerという中のヒトを確認。

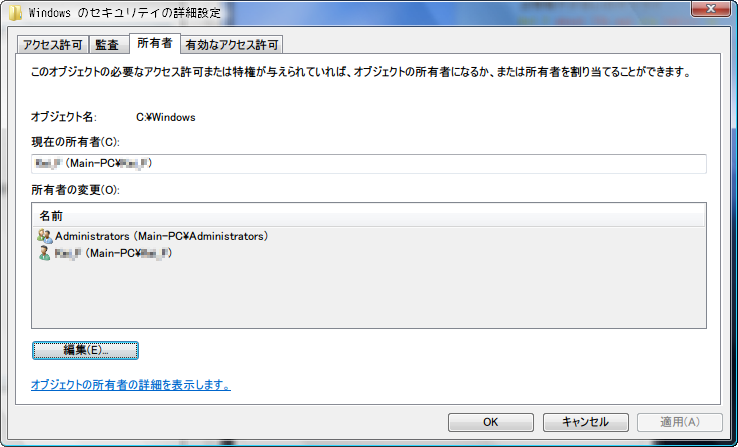

とりあえず所有者を変更したいので所有者タブをクリック。

現在の所有者がTrustedInstallerとなっている。

所有者の変更欄にAdministratorsと自分のログイン名を確認し、編集ボタンを押す。

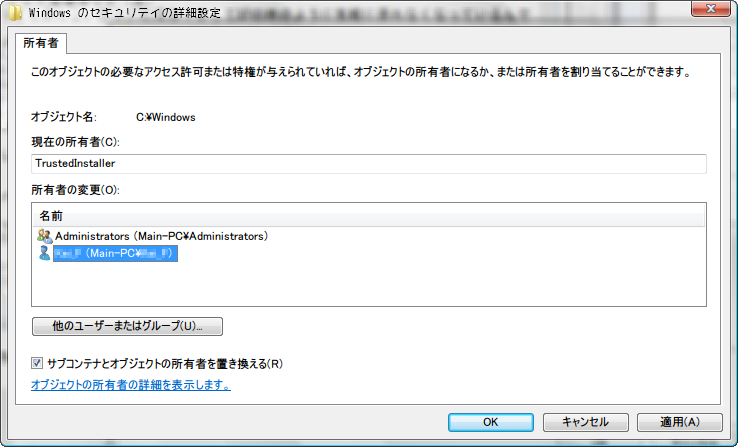

所有者タブが独立して開き、編集可能になるのでAdoministratorsもしくは自分のログイン名(自分もAdministratorsなのでどちらでもイイ)をクリックして選択。ココでは自分のログイン名を選択した。

”サブコンテナとオブジェクトの〜”へチェックを入れてOKボタンを押す。

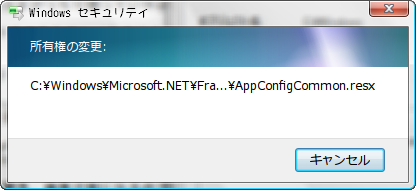

所有権の変更が行われている間、しばし待つ。

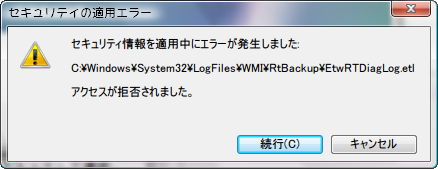

途中で変更できない部分があるとのエラーが何度か通知されるが、キニシナイで続行。

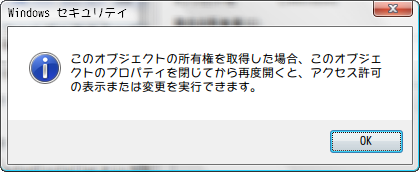

所有権の変更が終了するとこのダイアログが出るのでOKを押す。

所有者が変更されたことが確認できる。

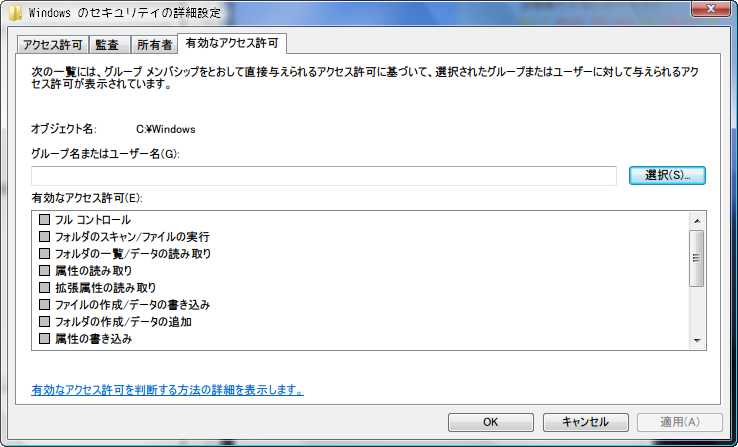

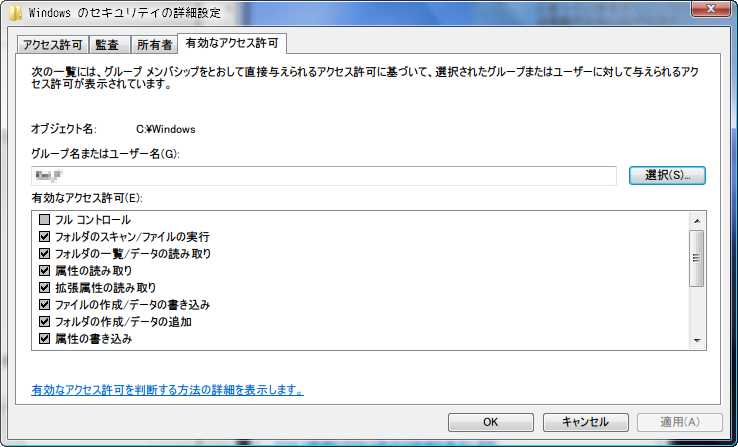

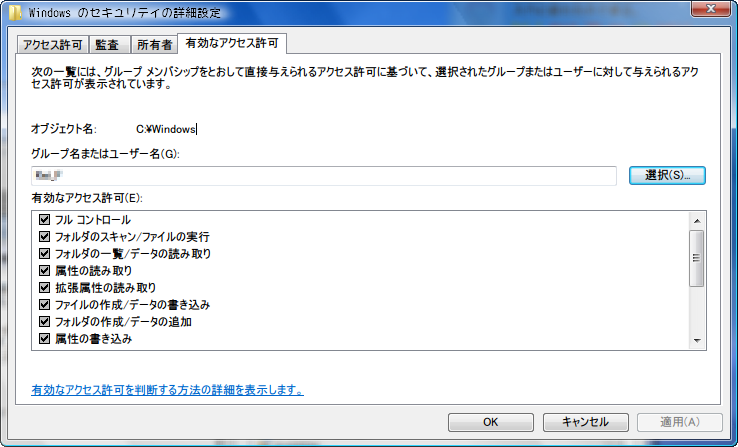

次に有効なアクセス許可タブを開き、変更した所有者のアクセス権を確認してみる。

アクセス許可タブの初期状態ではユーザーが選択されていないので、選択ボタンをクリック。

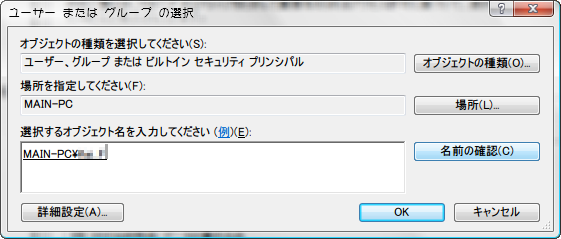

選択するオブジェクト名のところへ変更後のユーザー名を入力し、名前の確認ボタンを押す。

登録済みのユーザー名が検索され、入力した名前に間違いがなければこのPCのユーザー名が表示されるのでOKをクリック。

ユーザー名が選択されると有効なアクセス許可の欄にアクセス可能な部分へのチェックマークがついている。

この時点ではフルコントロールと所有権の取得にはチェックがついておらず、まだVista国の全権を持つ国王にはなりきれていない。

完全なる支配を目指すためには再度アクセス許可タブから設定を行うことになる。

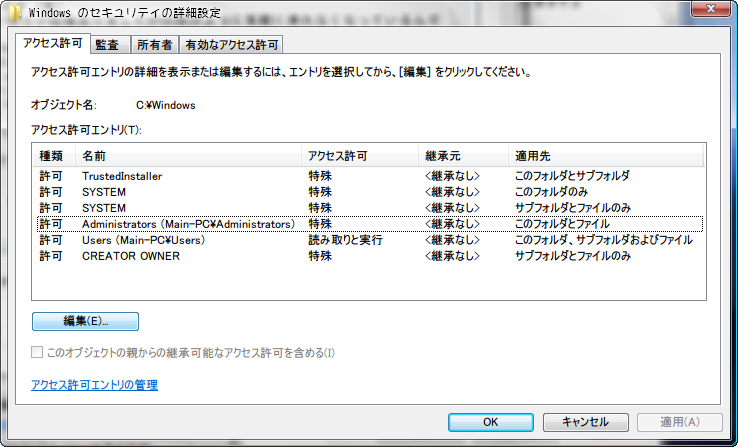

アクセス許可タブへ移動して確認してみるとAdoministratorsはいまだ特殊なアクセス許可のままであることがわかる。

しかもこのフォルダとファイルのみしか弄れず、サブフォルダには手を出せない状態。

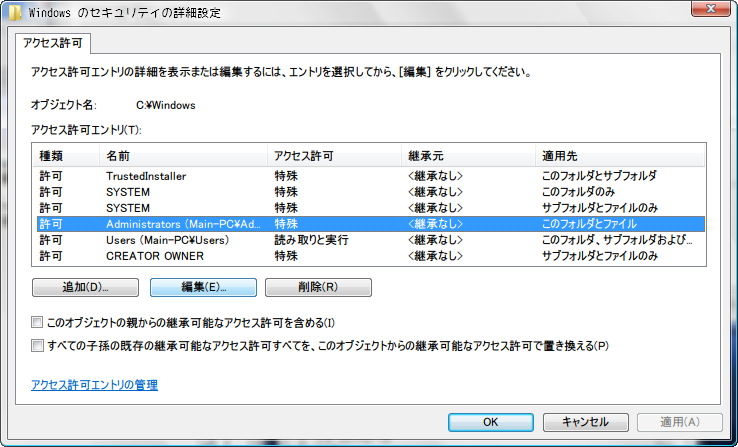

ここからいよいよ編集ボタンを押して全権限を取得にいく。

アクセス許可エントリからAdministratorsをクリックして選択し、編集をクリック。

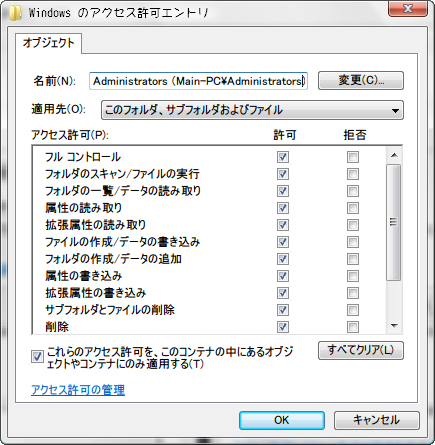

名前がAdministratorsであることを確認。

適用先をドロップダウンメニューから”このフォルダ、サブフォルダおよびファイル”に設定。

アクセス許可のチェックマークをすべてに入れる。

下にある”これらの〜”にもチェックを入れてOKをクリック。

Administratorsのアクセス許可がフルコントロールに変更されているのを確認したらOKをクリック。

この時点ではまだ権限の取得は行われていない。

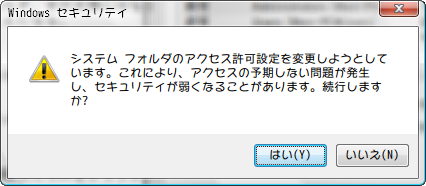

セキュリティに関する警告が現れるので自己責任で”はい”をクリック。

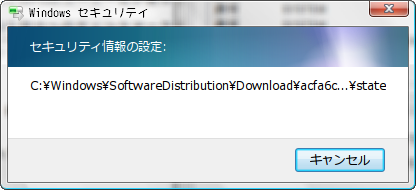

ふたたび設定変更が行われているダイアログが出現。

完了後に有効なアクセス許可タブを確認してみると、フルコントロール可能でもちろん所有件の取得も行われている。

以上をもちまして晴れて無防備な裸の王様に即位したことになります。

これでもうやりたい放題♪

しかしそれなりにリスクもあるので防火壁やスパイウエア・アンチウイルス対策はよりしっかりと行わなくてはいけません*4

ちなみに元に戻すには逆の操作を行えばいいのですが、所有者を中のヒト(TrustedInstaller)へと戻す際には名前の欄にNT SERVICE\TrustedInstallerと入れてやらないといけないようです。

実はもっといろんなコト

ファイルタイプの関連づけとかもレジストリ弄ったりとか試行錯誤したんですが、コレも長くなりそうなのでそのうちに・・・

イタズラはとどまるところを知らないわけでして、あんなコトやこんなコトもやっていますがそのあたりは気が向いたらエントリーするかも。